Por Marcelo Tavares de Santana [1]

A recente decisão da Apple de não oferecer criptografia ponta a ponta para o serviço iCloud no Reino Unido, devido à pressão governamental para oferecer acesso aos conteúdos particulares dos usuários revive discussões sobre sistemas totalitários, liberdade de escolha, direito a criptografia etc. Não chega a ser surpresa que um governo que deve proteger a privacidade das pessoas, fique buscando meios para violá-la, pois há relatos de que o próprio Reino Unido possuía meios para ligar smartphones a distância e usar seus microfones para vigilância remota, sem qualquer autorização do usuário. O atual conflito na Faixa de Gaza e seus números, com mais de 48.000 palestinos mortos e mais de 110.000 feridos, deixam cada dia mais evidente o que já estava explícito: o discurso de direito a segurança não pode ser usado como coringa para abusos de poder e violação de direitos humanos. Mesmo no meio digital, não há legitimidade na liberdade de uma sociedade altamente vigiada pelo governo, nem liberalismo onde uma empresa não pode prestar um serviço honesto de segurança. Esse acontecimento levanta a questão sobre como desenvolvimento do sistema operacional Android está funcionando para o vigilantismo do Reino Unido: se já criaram uma “porta dos fundos”? se ainda vão pressionar o Google? se por ser de código aberto fica mais difícil colocar um acesso clandestino nos equipamentos pessoais? Vale lembrar que apesar da base dos celulares Android ser de código aberto, as fabricantes acrescentam programas não solicitados nos smartphones, inclusive com código proprietário.

O centro tecnológico da questão está na criptografia ponta a ponta, como ela atrapalha qualquer sistema de vigilância, e como um governo pode obrigar uma empresa a criar métodos de acesso não autorizado. Considerando o uso de hardwares e softwares confiáveis no início e no fim da comunicação, o aparelho de origem manda seu conteúdo criptografo de modo que somente o aparelho de destino possa decifrar, pois até a mensagem chegar ela pode ser copiada em vários lugares de passagem de dados. Num serviço de disco virtual remoto criptografado, o início e o fim da comunicação é a mesma pessoa, podendo ser inclusive no mesmo equipamento, e o segredo da criptografia é chamada de chave criptográfica, e só quem tem a chave certa pode abrir o conteúdo. Acontece que numa comunicação assíncrona para duas pessoas diferentes é preciso na origem criptografar para ambas onda cada uma usa a sua própria chave criptográfica para ler o conteúdo enviado, ou seja, todo conteúdo do serviço deveria inserir uma chave clandestina de outra pessoa ou entidade em nossos conteúdos para atender à pressão por vigilantismo, e isso é praticamente impossível de se fazer num software de código aberto sem que ninguém no mundo perceba; mas numa empresa de software proprietário e código fechado é viável fazer algo parecido. Como forma de repreensão ao governo e repercussão, tirar a opção de segurança do serviço foi uma estratégia interessante pois ao menos dá ao usuário ciência para procurar outro serviço.

Além da questão ética sobre o direito a criptografia e a liberdade de prestação de serviços, e até mesmo na interferência de decisão sobre uma propriedade intelectual que deveria ser protegida pela entidade governamental (não que eu goste desse tipo de propriedade), a irresponsabilidade em força a abertura de brechas permite que as mesmas possam ser usadas por cibercriminosos. Nesse sentido, cabe a cada um decidir dizer direta ou indiretamente que não quer essa sociedade onde a comunicação com sua instituição bancária, por exemplo, fique em risco por ação do próprio governo; ou precisaremos voltar a assinar cheques e enfrentar horas de filas nos bancos? Particularmente, como especialista em dados não consigo imaginar qual a real necessidade de vigiar tudo que alguém produz se os governos já têm acesso a uma infinidade de dados que permitem saber os gastos de cada cidadão, que ônibus pega, e que rua andou por conta das câmeras com reconhecimento facial. Para dar esse recado, a sugestão aqui será usarmos um teclado em tela alternativo ao do sistema operacional, algo simples e que colabora em dificultar um ambiente de vigilância.

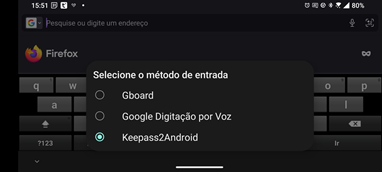

Como dito, para burlar a criptografia ponta a ponta é precisa colocar falhas onde a mensagem é produzida ou onde é lida, ou seja, nos dispositivos de entrada ou nos dispositivos de saída. Abordando os teclados virtuais, infelizmente não foram encontradas alternativas abertas para iPhone, restando abordar somente os teclados para Android. Por padrão, o Gboard é o teclado em tela que vem instalado e notavelmente se comunica com serviços da Internet ao buscar sugestões de palavras ou fazer digitação por voz, ou seja, é diretamente conectado à rede mundial de computadores, e isso faz dele um grande candidato a ser usado como “grampo” digital, ou seja, um governo pode tentar forçar o Google a acessar tudo que é digitado no teclado. Dependendo da versão do Android é possível instalar outro teclado em tela que não tenha conexão com a rede e que o código seja aberto. No meu caso não foi possível instalar outro teclado de código aberto. No entanto o aplicativo Keepass2Android, um chaveiro criptografado digital, tem o próprio teclado para digitar nossos dados de acesso para guarda, e que pode ser usado em qualquer aplicativo; talvez chaveiros para iPhone permitam a mesma coisa.

Para usar o teclado alternativa, seja para digitar uma senha ou outra coisa em que desejar usar um teclado que considere mais confiável, é possível alternar na hora da digitação. A Figura 1 mostra um exemplo de seleção de teclado no Firefox com a opção do Keepass2Android, que foi acessado clicando um ícone no canto inferior direito do teclado.

Essa pequena e fácil escolha, se feita por muitos, já demonstra para qualquer governo que tenha responsabilidade com o bem-estar social que as pessoas querem segurança. Existem outros teclados de código aberto, inclusive com lista offline de sugestões de palavra para acelerar a digitação, e caberá a cada um escolher o que é melhor para suas necessidades de segurança, pode inclusive ser o Gboard. Trocar o teclado por demanda é muito simples e rápido, então também é possível um uso alternado. A dica de hoje pode ser simples, mas é com essas pequenas escolhas que se constrói uma cultura de segurança que deve ser reconhecida pelos governos, quando fazem um trabalho honesto.

Boa escolha a todos!

Notas

[1] Professor de Ensino Básico, Técnico e Tecnológico do Instituto Federal de São Paulo.

[2] https://alternativeto.net/category/utilities/mobile-keyboard/?license=opensource