Por Marcelo Tavares de Santana [1]

Na disciplina de “ “ “Inteligência” ” ” Artificial (IA) no bacharelado em Engenharia de Computação, o professor dizia que a palavra inteligente sempre deveria ser escrita entre três conjuntos de aspas pois as IAs nunca se comparariam a inteligência humana; e mesmo com toda sofisticação que elas têm hoje, não há como comparar a capacidade de resolução de problemas dos humanos a elas, de forma que a palavra inteligente nem poderia ser aplicada. Da mesma forma, é equivocado traduzir as recentes tecnologias smart como inteligente, parece-me que a palavra ativo é mais coerente, ou seja, casa ativa, telefone ativo, dispositivo ativo etc. Soa estranho porque já houve na sociedade toda uma publicidade de smart como coisa inteligente, mas vamos tratar aqui como qualquer tecnologia que ativamente troca dados independentemente da presença do usuário.

A quantidade de dispositivos smart pode alcançar níveis preocupantes de segurança dado que esses muitas vezes se comunicam via Internet a outros serviços para conseguirmos acessar os dispositivos remotamente, portanto, existem mais equipamentos envolvidos na comunicação entre nossos dispositivos e muitas pessoas não têm consciência deles. Antes precisamos explicar que uma conexão de dados é uma técnica de comunicação computacional que permite a troca de dados entre dois dispositivos. Numa rede de computadores, chamamos de conexão sainte quando o processo de comunicação se inicia dentro da rede e busca dados em outro dispositivo fora dela, por exemplo, quando acessamos um site pelo computador ou smartphone são esses equipamentos que buscam informações enviando dados de solicitação a outros equipamentos fora da rede doméstica. Essa comunicação é sainte tanto do ponto de vista do equipamento quanto da nossa casa. A conexão é considerada entrante quando algum equipamento externo tenta comunicação com equipamentos internos enviando dados que começariam entrando na rede. Por questões de segurança, as conexões entrantes são bloqueadas por padrão na grande maioria dos equipamentos de rede, como roteadores WiFi, de modo que não é possível alguém acessar de fora nossos lares sem algum tipo de autorização, principalmente em equipamentos com programas atualizados.

Para que dispositivos smart (lâmpadas, geladeiras, fechaduras etc.) se comuniquem com nossos equipamentos fora da rede, sendo mais comum o uso de smartphones, é preciso que eles iniciem uma conexão sainte para algum outro equipamento, geralmente um serviço computacional que será o intermediário de comunicação entre os equipamentos. Espera-se que exista criptografia ponta-a-ponta para garantir que o equipamento intermediário não copie dados que saem de nossos lares de forma autônoma pelos dispositivos smart e somente outros equipamentos nossos consigam decriptografar e mostrar os dados a nós. Assim, conseguimos hoje ter câmeras em nossas casas que nos permitem ver imagens de qualquer lugar do mundo com bom grau de segurança, e provavelmente nenhuma empresa quer receber processos por violação de privacidade de milhares de clientes ou até mesmo de procuradores públicos. Mesmo assim é importante tomarmos alguns cuidados simples pois os dispositvos smart também são passíveis de conterem programas maliciosos.

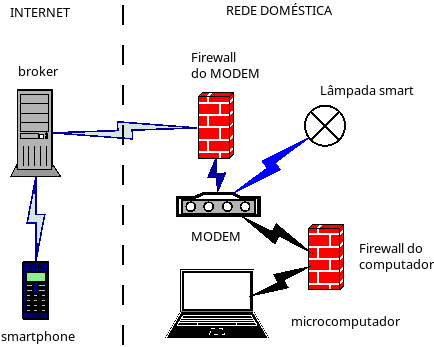

A Figura 1 contém um exemplo de comunicação onde os programas firewall foram representados fora dos equipamentos. O firewall do MODEM só permite conexões da rede doméstica para a Internet, e o do computador só permite as que são feitas a partir do computador. A lâmpada smart acessa um serviço externo, aqui exemplificado como broker, que também é acessado por um smartphone que foi previamente autorizado a acessar qualquer dado que tenha sido deixado pela lâmpada smart, e vice-versa. O funcionamento desse esquema se assemelha a uma rede social, onde cada dispositivo tem seu tópico no broker e determinados dispositivos são autorizados a se inscreverem nesse tópico, ou seja, a lâmpada seria uma seguidora do smartphone e esse da lâmpada. Dessa forma não há a necessidade de conexão entrante no firewall do MODEM. Na figura, temos uma cor para a conexão da lâmpada smart com o MODEM, e outra entre microcomputador e MODEM, como sugestão para usarmos bandas de frequência diferentes no caso de dispormos de um MODEM de banda dupla, 2.4Ghz e 5Ghz.

A recomendação aqui é deixar a banda 2.4Ghz para todos os dispositivos smart que tiver em sua casa e usar a 5Ghz para equipamentos de trabalho e lazer, como microcomputadores, videogames e smartphones. Prefira deixar cada banda com uma senha diferente se o MODEM permitir. Como segunda recomendação ative o firewall nos computadores mesmo que seja um equipamento que nunca sai de casa. No Linux recomendo instalarem o Gufw, presente em diversas distribuições, e no Windows procure por ‘firewall’ ou ‘Defender’; em ambos os casos após instalar será preciso ativar esses programas.

Os dispositivos smart podem não estar tão presentes nos lares no Brasil, mas os de segurança ganham cada vez mais adeptos e muitos funcionam com os mesmos princípios técnicos apresentados nesse artigo. Se conhecer alguém que já usa dispositivos smart ou sistemas de segurança com acesso por aplicativos para smartphones, vale a pena conferir a aplicação das recomendações acima. Segue sugestão de ações:

- Semana 1: desenhe um mapa de como a rede está configurada;

- Semana 2: planeje a distribuição de equipamentos em cada banda, 2.4Ghz e 5Ghz;

- Semana 3: verifique se as bandas têm senhas fortes diferentes, e altere se necessário;

- Semana 4: verifique se os firewalls de MODEMs e microcomputadores estão ativos.

Boa casa ativa a todos!

Notas

[1] Professor de Ensino Básico, Técnico e Tecnológico do Instituto Federal de São Paulo.