Por Marcelo Tavares de Santana [*]

Fim de ano se aproximando, primavera, verão, época de férias, viagens e vontade de esquecer as obrigações. Momento ótimo para, digamos, “phescar” dados de pessoas desavisadas e em relaxamento. O trocadilho vem do inglês phishing, que tem sonoridade da palavra inglesa fishing, ou seja, pescaria. O phishing é um ataque de engenharia social onde os golpistas tentam usar comunicação falsificada como isca para capturar dados das vítimas, muitas vezes fazendo com que elas colaborem entregando os dados. Muitos anos atrás entrei num site como o endereço <itau.corn> (itau ponto milho, sem o ‘br’), quando tinha conta nesse banco. Como pessoa treinada desde cedo no mundo digital, imediatamente notei que ‘corn’ se assemelhava visualmente a ‘com’, e sabia que o site verdadeiro tinha um final ‘br’. Além disso, o site era uma imitação bem-feita do verdadeiro e tinha os campos de usuário e senha para digitarmos nossos acessos; felizmente em aproximadamente dois dias já não estava mais disponível on-line.

No exemplo acima uma mensagem fraudulenta veio por e-mail com o endereço da página falsa para clicar, mas poderia ser uma mensagem de texto SMS, por rede social, um cartão de visita, um QR Code num cartaz etc. De modo geral um golpe de phishing vai depender de ação da vítima, ou seja, ela precisa “morder a isca”, acreditar que a comunicação ou sistema falsos são os verdadeiros para que dê as informações que os golpistas precisam. Esse tipo de golpe pode acontecer por e-mail, SMS, voz (com golpistas fingindo ser de uma empresa, do governo etc.) e podem ser personalizados quando os golpistas conhecem algum aspecto da nossa vida; percebem que recebi um e-mail de phishing com logotipo do banco que tinha conta. Também é possível que tentem explorar a ansiedade da vítima com mensagens de atraso de contas, juros, últimos dias de promoção, urgência etc. Nesse contexto, provavelmente a coisa mais importante a fazer é organizar todas as contas bancárias ou digitais, ter calendário de contas e outros aspectos que podem ser programados. Quando fazemos esse planejamento, temos mais consciência do que pode ser verdade ou não. Se deixarmos um pagamento agendado, podemos ignorar mensagens de phishing sobre tal pagamento, e assim por diante; geralmente vai ser mais vantagem pagar uma multa por atraso a entregar seus dados a golpistas que vão tentar pegar todo dinheiro de sua conta.

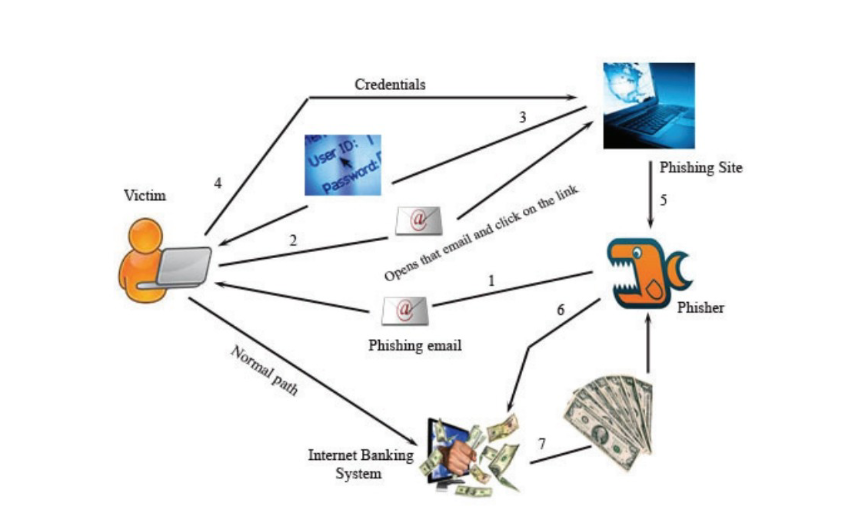

Para podermos nos defender desse tipo de ameaça e outras também, é importante conhecer como ela funciona. Na Figura 1 temos um exemplo de processo de golpe de phishing:

1) o phiser manda um e-mail para a vítima;

2) a vítima clica no link de acesso ao endereço de um phishing site;

3) o site mostra campos para preencher como usuário e senha;

4) a vítima preenche todos os dados solicitamos no site falso;

5) o phiser pegas os dados da vítima;

6) o phiser entra no site verdadeiro com os dados de acesso da vítima;

7) o phiser furta dinheiro ou outros recursos de interesse.

Sobre essa e outras questões de seguranças, o Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil (CERT.br) mantém uma Cartilha de Segurança para Internet dividida em diversos fascículos [1]. No fascículo sobre phishing temos diversas orientações importantes que devem se tornar hábitos na nossa vida:

• busque mais informações;

• fique atento ao tom da mensagem;

• questione se o conteúdo faz sentido;

• fique atento a golpes do dia a dia;

• atenção também aos golpes do momento;

• não responda, denuncie;

• proteja suas contas e senhas;

• não clique em todos os links que recebe;

• acesse o site ou aplicativo oficial;

• busque o perfil oficial das instituições nas redes sociais.

Dos itens destacados, os três últimos se complementam numa ação que vale a pena fazer sempre, ou seja, ignorar links e telefones nas mensagens (seja falsa ou verdadeira), e buscar outros meios para checar se o conteúdo tem veracidade, por exemplo, se vier uma cobrança de água, entre no site da companhia de saneamento e procure o débito e emita um boleto de pagamento pela página oficial. No entanto, há uma orientação regular na cartilha que é a “desconfie sempre” e isso tende a nos levar à paranoia, ou seja, um estado em que congelamos ou perdemos controle. Se você tem suas contas planejadas e conhece bem seus próprios hábitos e gastos, dificilmente vai ser enganado com mensagens que não correspondem à forma como trabalha. Sempre que possível, ative autenticação de dois fatores ou multifatoriais; para os golpistas é muito caro manter uma infraestrutura de autenticação de dois ou mais fatores, ou seja, se colocar dados em algum local e perceber que o segundo fator não foi utilizado, considere que foi um phishing, troque a senha de acesso rapidamente, e faça um Boletim de Ocorrência (BO) [2].

Para se aprimorar no assunto, segue sugestão de ações e estudos sobre o assunto para as próximas:

• Semana 1: organize suas contas para pagamento (bom fazer todo mês);

• Semana 2: leia a cartilha sobre phishing do CERT.br;

• Semana 3: leia a página da Wikipedia sobre phishing [3];

• Semana 4: procure para links para BO e tenha seu endereço eletrônico por perto.

Boa primavera e verão a todos!

Notas:

[*] Professor de Ensino Básico, Técnico e Tecnológico do Instituto Federal de São Paulo.

[1] Veja em https://cartilha.cert.br/fasciculos/

[2] Como o da Polícia Civil de São Paulo, na opção Fraude e Estelionato <https://www.delegaciaeletronica.policiacivil.sp.gov.br/ssp-de-cidadao/pages/comunicar-ocorrencia>

[3] Veja em https://pt.wikipedia.org/wiki/Phishing

Para melhor Ilustrar mais um excelente texto do Marcelo: A rede de farmácias Drogasil “dá descontos” a clientes “cadastrados”, capturando CPF e armazenando dados sensíveis da Saúde do usuário.Por conta disto, diariamente toneladas do famigerado Spam inundam milhões de caixas postais com ofertas não apenas da Drogasil,mas de quem ela vendeu dados, o grupo Pão de Açúcar para citar apenas um dos. Para as minhas tias do ZAP que usam Gmail é um problema sem solução,para os parentes que toparam migrar para outros serviços,estamos em plena migração esta semana.